“Hoe krijg ik in mijn bedrijf de IT-beveiliging op orde, zonder dat ik met dat ISO-gedoe aan de slag moet?” is een regelmatig gestelde vraag. De ISO27001 norm is inderdaad veel gevraagd als waarborg voor het onder controle hebben van informatiebeveiliging. Hoewel er veel is af te dingen op deze norm, biedt hij ook veel voordelen. Door de ISO27001 word je als organisatie gedwongen om structureel bezig te zijn met veel verschillende onderwerpen, zowel technisch als organisatorisch van aard. Naast het managementsysteem (de plan-do-check-act cyclus) voor informatiebeveiliging zijn er ook 114 beschreven maatregelen waar je aantoonbaar over nagedacht moet hebben. En tegelijk: dat is nogal wat. Daarom de vraag of het met minder ook goed genoeg kan.

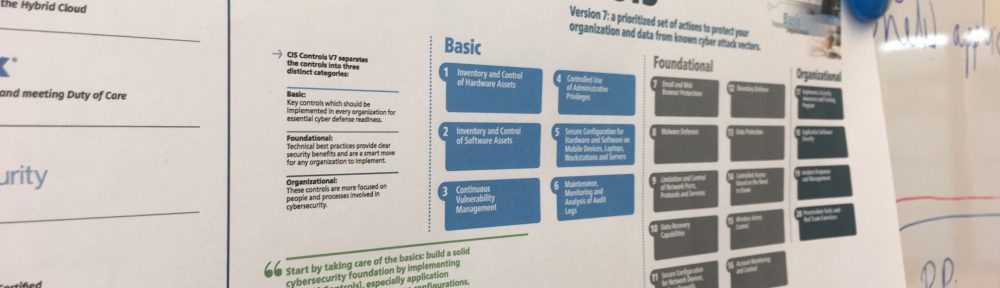

Een ander kader waarover je steeds meer hoort zijn The CIS Critical Security Controls for Effective Cyber Defense. De CIS Controls (voorheen bekend als de SANS Critical Security Controls) is een lijst met 18 maatregelen, verdeeld over een drietal groepen: basic, foundational en organizational. De gedachte is dat wanneer een organisatie deze basishygiëne op orde heeft, het grootste gedeelte van alle cyber-ellende voorkomen kan worden.

In tegenstelling tot de ISO27001 zijn de CIS Controls meer technisch van insteek. Ook bevat de CIS Controls geen richtlijnen voor een plan-do-check-act cyclus. De twee kaders mogen dus eigenlijk niet met elkaar worden vergeleken.

Maar wat heb je precies aan de CIS Controls? Nou, heel veel!

De Basic controls van CIS controls beogen het volgende:

- zorg dat je weet welke hardware en software je hebt en dat deze up-to-date zijn;

- zorg dat alles veilig is geconfigureerd;

- controleer regelmatig op kwetsbaarheden;

- controleer je logbestanden en onderneem actie op basis van je constateringen.

De Foundational controls gaan een stapje verder en gaan onder andere in op:

- E-mail- en webbrowser-beveiliging en antivirus;

- Beveiliging van (bedrade en draadloze) netwerken;

- Back-up en (vooral) restore van data;

- Controle over toegang tot gegevens en gebruikersaccounts.

Op organisatorisch vlak zeggen de CIS Controls:

- Zorg voor een security awareness programma;

- Beheers de security-levenscyclus van alle intern ontwikkelde én aangekochte software, om kwetsbaarheden te voorkomen, detecteren en corrigeren;

- Zorg dat incidenten herkend worden en dat adequaat en beheerst op reageert;

- Voer penetratietests en oefeningen uit om met aanvallen om te gaan.

Is dit echt zoveel minder dan ISO27001?

Een goed lezer ziet in deze onderwerpen een grote overlap met ISO27001. Daar waar de CIS Controls veelal een technische insteek hebben is ondersteuning van de benoemde techniek door gedegen bedrijfsprocessen een must om ze werkend te krijgen.

De 20 CIS Controls zijn ieder voorzien van meerdere subcontrols. In totaal zijn dit er meer dan 180(!). Gelukkig is in de laatste versie van de CIS Controls een handreiking gekomen voor welke controls toegepast kunnen worden bij welk type organisatie: klein, medium en groot (gerelateerd aan middelen en expertise).

Voor een organisatie in Group 1 blijven er van de 183 maatregelen nog 43 over. Met de gedachte: wanneer deze 43 maatregelen onder controle zijn, dan heeft de organisatie in ieder geval een goede basishygiëne voor informatiebeveiliging.

Zijn de CIS Controls een alternatief voor ISO27001? Dat hangt van veel factoren af. Maar het is altijd goed om binnen een bepaald kader te werken. De CIS Controls houden rekening met het (IT-) volwassenheidsniveau van de organisatie. Wat dat betreft zijn de CIS Controls goed nieuws voor kleine bedrijven die met beperkte mogelijkheden toch structureel aan informatiebeveiliging willen werken.

Meer weten? Een keer afspreken is uiteraard geen probleem.

Comments are closed