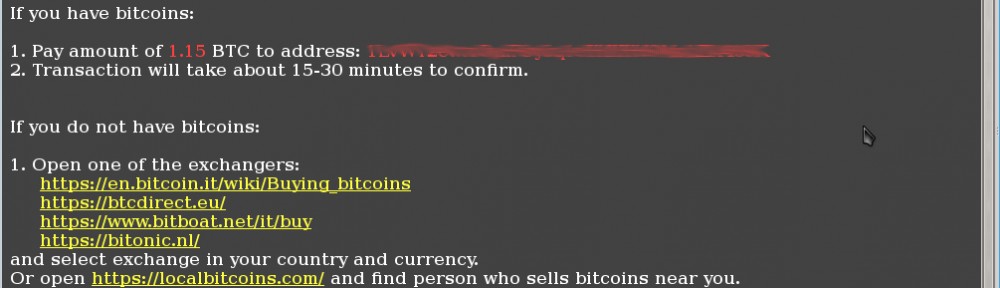

Stel je eens voor, je komt ’s morgens op je werk en het hele bedrijf zit […]

Veel bedrijven, maar ook steeds meer particulieren maken gebruik van IP-camera’s als beveiligingsmaatregel. Ik laat in […]

Op Security.nl stond een bericht over Tibetaanse monniken die digitale veiligheidslessen krijgen. Ik dacht direct: zou […]

Vandaag las ik een (on)verwacht nieuwsbericht over het vertrouwen in virusscanners. Het bericht stelt dat veel mensen […]

Laatst was ik op bezoek op een vliegveld in een Afrikaans land. En dat was voor […]

Weten jouw collega’s en vrienden je pincode al? Echt niet? Vind je dit zo’n rare vraag […]

Blijkbaar is dit een vraag die in veel Nederlandse huishoudens wordt gesteld. Het Waalwijkse reclamebureau Digi-D […]

Momenteel circuleert er een filmpje over internet waarin willekeurige voorbijgangers in een stad bij een “waarzegger” […]